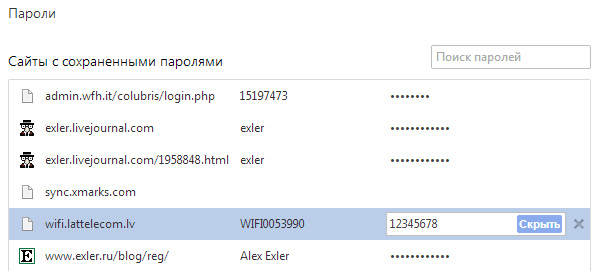

Для любителей хранить логины-пароли непосредственно в браузере. Представьте себе, что кто-то посторонний (или даже не посторонний) сел за ваш компьютер и что-то там делает в браузере Chrome - ну, знаете, всякое там "дай почту проверить". В адресной строке браузера посторонний вводит очень простое заклинание "chrome://settings/passwords", после чего он получает вот такой прелестный списочек, где у каждого пароля есть милая кнопочка "Показать".

Чудесно, не так ли?

А вывод очень простой. Логины-пароли никогда нельзя запоминать средствами браузера - это и несекьюрно, и очень ненадежно. Нужно использовать проверенные менеджеры паролей - лично я уже много лет использую Roboform. Он слегка платный, но оно того стоит. Есть также бесплатный Lastpass: он, на мой взгляд, Roboform'у по нескольким параметрам уступает, но большинству пользователей он вполне подходит.

Интересно, это просто куча дублей или где-то подрисовывали?

Кто недавно был в "Домодедово" - расскажите, плиз, что там происходит? А то ходят слухи о каких-то диких толпах на паспортный контроль при выезде. В 5-6 утра там тоже дикие толпы? Просто хочется знать, за сколько туда приезжать.

Сотрудники компании Trustwave SpiderLabs обнаружили критическую уязвимость в японских Smart-унитазах модели Lixil Satis. Управление унитазами этого класса осуществляется с помощью специального Android-приложения My Satis, разработанного компанией Lixil.

Это приложение позволяет пользователю запустить проигрывание определенной музыки, указать личные настойки, а также запускать смыв воды и поднятие сидения. Программа также ведет протокол посещения уборной пользователем, что позволяет следить за состоянием личного здоровья.

Сотрудники Trustwave SpiderLabs установили, что в приложении для Android установлен стандартный пинкод «0000», благодаря чему любой пользователь может подключиться к унитазу через Bluetooth. Это удалось установить в результате декомпиляции исходного кода приложения.

Таким образом, злоумышленнику достаточно скачать с Google Play приложение My Satis и он сможет получить доступ к любому унитазу, доступному по Bluetooth. (Отсюда.)

Ну все, пацаны, теперь все! Теперь спокойно не пописать, не говоря уже о номере два!

"Интерсакс" сообщает, цитирую.

Москва. 10 августа. Интерсакс. В Кремле и Белом доме осудили нежелание врио мэра Москвы Сергея Собянина участвовать в предвыборных дебатах. «Президент крайне удивлен тем, что основный кандидат не хочет дискутировать со своими оппонентами», - рассказал «Интерсаксу» источник в Кремле.

Премьер Дмитрий Медведев позвонил Собянину ночью и спросил о причинах, побудивших его отказаться от дебатов. Собянин отказался говорить на эту тему и повесил трубку, сообщили в правительстве. Тогда премьер перезвонил, но врио мэра Москвы уже отключил телефон. «Собянин также не ответил на смску председателя правительства "Спишь?", - рассказали "Интерсаксу" в Белом доме, добавив, что "дебаты – необходимая составляющая любой предвыборной гонки. Это испытание, через которое должен пройти каждый кандидат».

Между тем, как выяснил «Интерсакс», Сергей Собянин откажется не только от дебатов: он также не намерен отвечать на вопросы избирателей. Таким образом, встречи с гражданами будут проходить в формате выступления врио мэра Москвы «коротенечко минут на 40», затем Собянин будет садиться в кортеж и уезжать. «Мы просим москвичей не задавать вопросы Сергею Семеновичу, дабы не отвлекать его от дел», - сказала руководитель Общественного штаба кандидата Людмила Швецова.

Впрочем, власти намерены обезопасить кандидата в столичные градоначальники Собянина от «излишней активности граждан». Предполагается, что во время встреч каждому избирателю засунут в рот по прянику. «Это те же фирменные пряники от Собянина, которые мы раздаем оппозиции», - пояснила Людмила Швецова.